ColdFusion 2023 アップデート 13 についての参考情報

※本ページは、メーカーサイトの情報を部分的に抜粋して紹介していますが、参考情報としてのご紹介であり、内容の正確さや最新さ、推奨を保証するものではありません。また、本ページの内容とオリジナルの英文ページとの間に齟齬や矛盾があった場合(英文ページで情報が追加・変更された場合も含む)には、オリジナルの英文ページの情報を優先して下さい。

米国時間 2025年4月8日(日本時間4月9日(水))に ColdFusion 2023 Update 13が公開されました。このアップデートは、セキュリティ情報 APSB25-15 (優先度1)の修正が含まれます。このアップデートを適用することによって、cfencodeで暗号化されたファイルや、プリコンパイルされたファイルがデフォルトで実行できなくなるなどの変更もあります。また、アップデートがリリースされた後、いくつかの問題が確認され、それが英語のUpdateページに追記されていますので、Updateを適用する前に事前にそれらを確認するとともに、本番環境に適用する前に、テスト環境で事前にUpdateの適用を動作確認を行ってください。

- ColdFusion 2023 Update 13 について

(英語ページ)https://helpx.adobe.com/coldfusion/kb/coldfusion-2023-update-13.html

(日本語ページ)https://helpx.adobe.com/jp/coldfusion/kb/coldfusion-2023-update-13.html

※追加情報は英語ページにのみ掲載され(または日本語ページに公開されるまでタイムラグがあり)ますので、英語ページを確認してください(ブラウザの翻訳機能などを利用してください) - ColdFusion 2023 Update Release notes (英語ページ) :

https://helpx.adobe.com/coldfusion/release-note/coldfusion-2023-updates-release-notes.html- 日本語ページ(翻訳されるまでに時間が掛かる場合がありますので英語ページを見ることをお勧めします)

【注意1】

このUpdateでは、セキュリティ情報に記載されている問題に関する修正や、cfencodeによるプリコンパイルされたファイルがデフォルトで実行できなくなるなどの制限が追加されています。また、Updateが提供された後に確認された問題もありますので、それらのリストをここに記載します。リストは随時更新します。

- cfencodeが廃止され、cfencodeを使用して暗号化したソースコードもデフォルトで実行できなくなりました

- 暗号化したソースコードを実行するには

「-Dcoldfusion.cfencode.decryption.enable=true」をJVM引数に追加します。(↑Update 13について)

- 暗号化したソースコードを実行するには

- プリコンパイルされたCFMファイルがあり、それが実行されなくなった場合は

「-Dcoldfusion.compiler.block.bytecode=false」をJVM引数に追加します。(↑Update 13について) - このUpdateでは、cfusion/lib にあるserialfilter.txtファイルが変更されたものに置き換えられます。

- serialfilter.txtファイルの内容を独自に修正・変更している場合は、再度置き換えられたファイルを修正・変更をし直してください。

- それまでのserialfilter.txtが[cf_root]/{インスタンス(cfusion等)}\hf-updates\hf-2023-00013-330759\backup\lib に置かれていますが、そのファイルを上記の場所に上書きするのではなく、cfusion/lib にあるserialfilter.txtにカスタマイズした内容を反映してください。(↑Update 13について)

- serialfilter.txtファイルの内容を独自に修正・変更している場合は、再度置き換えられたファイルを修正・変更をし直してください。

- Wddxのシリアライズ・デシリアライズの許可リスト(cfserialfilter.txt)を独自に修正・変更している場合は、デフォルトの状態に戻されます。

- cfserialfilter.txtはこのUpdateでは変更されていないので、バックアップから元に戻してください(↓【注意1-4】)

- cfhtmltopdfを使用している場合、このUpdateを適用すると動作しなくなる場合があります。

- 再び動作させるためには、手動でキャッシュの削除を行ってください(↓【注意1-5】)

- このUpdateでは、Add-on サーバーへの接続をipアドレスレベルで制限するフィルターが追加されていますが、Updateが構成ファイル(jetty-ipaccess.xml)の配置に失敗している場合は、Add-onサーバーの起動に失敗します。

- この問題に該当した場合は、手動でjetty-ipaccess.xmlファイルを配置してください(↓【注意1-6】)

- Update 13をアンインストールした場合、まれにxalan.jarが削除されたままとなるようです

- もし、Update 13をアンインストールした後でこの問題に該当した場合は、xalan.jarを再び配置し直します(↓【注意1-7】)

- その他、今回のUpdateを適用してから何らかの問題が発生した場合

- ColdFusion Administratorにログインして「パッケージマネージャー」画面を開き、コアとパッケージが正しくアップデートされていることを確認してください。

- 動かない機能がAdministratorの項目にある場合(例:htmltopdf→データとサービス:PDFサービス)その項目を開いた際にエラーが発生しないことを確認してください

- 一旦ColdFusionを停止して、以下の場所にあるキャッシュを削除してください。削除後にColdFusionを起動して問題が解消されるかを確認してください

- [cf_root]/{インスタンス(cfusion等)}\bin 内の felix-cache フォルダをフォルダごと削除

- [cf_root]/{インスタンス(cfusion等)}\wwwroot\WEB-INF\cfclasses 内の *.classファイルをすべて削除

- ColdFusion Administratorにログインして「パッケージマネージャー」画面を開き、コアとパッケージが正しくアップデートされていることを確認してください。

【注意1-4】

Wddxのシリアライズ・デシリアライズの許可リスト(cfserialfilter.txt)に手動でリストの追加や変更を行った場合、Update を適用したことによって追加した項目が削除されて、デフォルトの状態に戻されます。そのため、Update 13を適用した際にバックアップされた場所からそれらファイルを再び元の位置に戻してください。

※Update 13を適用すると、[cf_root]\{インスタンス(cfusion等)}\hf-updates\hf-2023-00013-330759\backup\lib 内にファイルがバックアップされます。バックアップされたファイルを、[cf_root]\{インスタンス(cfusion等)}\lib内に置き直してください。

【注意1-5】

このUpdateではcfhtmltopdfの動作にいくつか問題が生じることを確認しています。確認した問題についてここにリストします

- Update を適用すると htmltopdfパッケージが削除される

- 一部の環境でこの問題が発生しました。ColdFusion Administratorにログインして「パッケージマネージャー」画面を開き、「使用可能なパッケージ」の項目を展開して htmltopdfパッケージを選び、インストールしてください

- cfhtmltopdfを使用するページを実行すると、画面が真っ白(もしくはHTTP500エラー)となる

- ColdFusionのexception.logなどに、java.lang.NoClassDefFoundError: coldfusion/document/DocumentScopeが出力されている場合は、パッケージのキャッシュを削除してください

- [cf_root]/{インスタンス(cfusion等)}\bin 内の felix-cache フォルダをフォルダごと削除

- ColdFusionのexception.logなどに、java.lang.NoClassDefFoundError: coldfusion/document/DocumentScopeが出力されている場合は、パッケージのキャッシュを削除してください

- cfhtmltopdfを使用するページを実行すると、「PDFを生成中にエラーが発生しました 理由:SERVER ERROR」が表示される。または、ColdFusion Administratorの「データとサービス > PDFサービス」の「PDFサービスマネージャー」の登録が無くなった(登録できなくなった)

- cfhtmltopdfを実行する Add-onサービス側の PDFgのファイルが正しく差し替えられていないようです

- 不具合情報:https://tracker.adobe.com/#/view/CF-4226195

- 回避方法については、上記の「ColdFusion 2023 Update 13 について」英語ページの「Known issues in the update」の『ColdFusion is unable to register PDFg service manager. As a workaround, follow the steps:』のステップに沿って zipファイルをダウンロードし、解凍したserviceフォルダを「[cf_root]\cfusion\jetty\webapps\PDFgServlet\WEB-INF\classes\coldfusion\pdf\service」フォルダと置き換えてください

- cfhtmltopdfを実行する Add-onサービス側の PDFgのファイルが正しく差し替えられていないようです

- このUpdateを適用すると、PDFgが動作しているAdd-onサーバーの起動に失敗します

- 次の【注意1-6】の内容に沿って、不足しているxmlファイルを手動で設置してください

【注意1-6】

Add-on サーバーへの接続をipアドレスレベルで制限するフィルターが追加されていますが、その構成ファイル(jetty-ipaccess.xml)の配置に失敗している場合は、Add-onサーバーの起動に失敗します。その場合は、以下の手順でjetty-ipaccess.xmlファイルを配置してAdd-onサーバーを再起動してください。

- 以下の内容をコピーしてjetty-ipaccess.xmlファイルを作成し、[cf_root]/cfusion/jetty/etc内に保存します

<?xml version="1.0"?> <!DOCTYPE Configure PUBLIC "-//Jetty//Configure//EN" "http://www.eclipse.org/jetty/configure_9_3.dtd"> <!-- =============================================================== --> <!-- The IP Access Handler --> <!-- =============================================================== --> <Configure id="Server" class="org.eclipse.jetty.server.Server"> <Call name="insertHandler"> <Arg> <New id="IPAccessHandler" class="org.eclipse.jetty.server.handler.IPAccessHandler"> <Set name="white"> <Array type="String"> <Item></Item> </Array> </Set> <Set name="black"> <Array type="String"> <Item></Item> </Array> </Set> <Set name="whiteListByPath">false</Set> </New> </Arg> </Call> </Configure>

- ColdFusion 2023 Application ServerとAdd-onサーバーを停止します。

- Add-onサーバーを先に起動します

- Add-onサーバーの起動を確認したら、ColdFusion 2023 Application Serverを起動します

- jetty-ipaccess.xmlファイルについては、cfhtmltopdfタグの英語ページに追加された情報を確認してください

【注意1-7】

ColdFusion 2023 Update 11や 2021 Update 17で xalan.jar ライブラリが 2.7.1 から 2.7.3 に更新されました。それ以降のUpdateを適用すると[cf_root]/{インスタンス(cfusion等)}/lib内のxalan.jarが置き換えられますが、Updateをアンインストールをした際に、xalan.jarが元に戻されずに削除されたままになる場合があるようです。

- xalan.jarが削除されると、ColdFusionの起動は行えるものの、一部の機能(例:ColdFusion Administratorの「パッケージマネージャー」の『設定』画面で、[変更を送信]ボタンを押しても真っ白な画面となるだけでログにはクラスが見つからないエラーが出力されます)

- "Error","http-nio-8514-exec-9","04/28/25","15:43:02","cfadmin","Provider org.apache.xalan.processor.TransformerFactoryImpl not found インクルードまたは処理されたファイルの特定のシーケンス :C:\ColdFusion2021\cfusion\wwwroot\CFIDE\administrator\updates\_settings.cfm, line: 242"

javax.xml.transform.TransformerFactoryConfigurationError: Provider org.apache.xalan.processor.TransformerFactoryImpl not found

at java.xml/javax.xml.transform.FactoryFinder.newInstance(FactoryFinder.java:177)

at java.xml/javax.xml.transform.FactoryFinder.find(FactoryFinder.java:212)

at java.xml/javax.xml.transform.TransformerFactory.newInstance(TransformerFactory.java:126)

at coldfusion.server.UpdateService$3.run(UpdateService.java:1113)

at java.base/java.security.AccessController.doPrivileged(AccessController.java:310)

at coldfusion.server.UpdateService.store(UpdateService.java:1107)

at java.base/jdk.internal.reflect.NativeMethodAccessorImpl.invoke0(Native Method)

at java.base/jdk.internal.reflect.NativeMethodAccessorImpl.invoke(NativeMethodAccessorImpl.java:62)

at java.base/jdk.internal.reflect.DelegatingMethodAccessorImpl.invoke(DelegatingMethodAccessorImpl.java:43)

at java.base/java.lang.reflect.Method.invoke(Method.java:566)

at coldfusion.runtime.StructBean.invoke(StructBean.java:509)

at coldfusion.runtime.CfJspPage._invoke(CfJspPage.java:4438)

at coldfusion.runtime.CfJspPage._invoke(CfJspPage.java:4290)

at cf_settings2ecfm615695583._factor2(/CFIDE/administrator/updates/_settings.cfm:242)

at cf_settings2ecfm615695583._factor3(/CFIDE/administrator/updates/_settings.cfm:165)

at cf_settings2ecfm615695583._factor10(/CFIDE/administrator/updates/_settings.cfm:157)

at cf_settings2ecfm615695583.runPage(/CFIDE/administrator/updates/_settings.cfm:1)

- "Error","http-nio-8514-exec-9","04/28/25","15:43:02","cfadmin","Provider org.apache.xalan.processor.TransformerFactoryImpl not found インクルードまたは処理されたファイルの特定のシーケンス :C:\ColdFusion2021\cfusion\wwwroot\CFIDE\administrator\updates\_settings.cfm, line: 242"

- cfspreadsheetの動作などでも問題が発生するようです

- (対応案)

- Update 13をアンインストールした後のバージョンを確認します

- 2023 Update 11(2023,0,11,330706)・12(2023,0,12,330713) の場合は、xalan.jar のバージョン 2.7.3 を[cf_root]/{インスタンス(cfusion等)}/lib内に手動で配置します

- それよりも前のUpdateの場合は、2.7.1の xalan.jar のバージョン 2.7.1 を[cf_root]/{インスタンス(cfusion等)}/lib内に手動で配置します

- インターネットで公開されているサイトからダウンロードして、[cf_root]/{インスタンス(cfusion等)}/lib 内に配置します(技術サポートをご契約されている方はサポートにお問い合わせください)

- https://archive.apache.org/dist/xalan/xalan-j/binaries/

- xalan.jar のバージョン 2.7.1は「xalan-j_2_7_1-bin-2jars.zip」を、2.7.3は「xalan-j_2_7_3-bin.zip」ダウンロード、解凍し、xalan.jarのみ[cf_root]/{インスタンス(cfusion等)}/lib内にコピーしてください

- 2.7.1: 1,760,887 バイト、2.7.3: 3,455,761 バイト

- xalan.jarのバージョンを確認したい場合→こちらの一般ユーザー様の記事を参考にしてください

- xalan.jar のバージョン 2.7.1は「xalan-j_2_7_1-bin-2jars.zip」を、2.7.3は「xalan-j_2_7_3-bin.zip」ダウンロード、解凍し、xalan.jarのみ[cf_root]/{インスタンス(cfusion等)}/lib内にコピーしてください

- xalan.jar を[cf_root]/{インスタンス(cfusion等)}/lib 内に配置したら、ColdFusion Application Serverサービスを再起動してください

- https://archive.apache.org/dist/xalan/xalan-j/binaries/

- 上手くいかない時は、再度 Update をインストールしてください

- Update 13をアンインストールした後のバージョンを確認します

【注意2】Update 7未満の環境からUpdate 13を適用した際は、Update 7の暗黙のスコープ処理の変更やUpdate 8の関数のデフォルト暗号アルゴリズムの変更の影響がないかを事前にテスト環境等で確認を行うなど、必要に応じた対処を行ってください。暗黙のスコープ処理の変更については、Update 7の参考情報ページ、および Update 8の参考情報ページ、または、以下のそれぞれのFAQを確認してください。

Update 7で変更:一部変数の暗黙スコープ処理の変更について

Update 8で変更:暗号アルゴリズムのデフォルトの変更について

【注意3】

Update 13ではWebサーバーコネクタの更新は行われていませんが、Update 4以前の環境からUpdate 13を適用した際は、Update 13を適用した後、接続コネクタの「再定義(一旦コネクタを削除し、再登録)」を行ってください。

webサーバー設定ツールを起動し、既存のwebサーバーとの接続設定を全て削除します。削除後は、再び前回と同様の設定でWebサーバーとの接続を行って下さい

※「Webサーバー設定ツール」の起動方法についてのColdFusionマニュアル

https://helpx.adobe.com/jp/coldfusion/configuring-administering/web-server-management.html#WebServerManagement-Webserverconfiguration

※参考記事「ColdFusionクリニック」

http://forum.samuraiz.co.jp/cfclinic/foundation/003_wsconfig.html

【注意】コネクタ関連に修正や設定の変更や追加を行っている場合は、接続コネクタの再定義によりそれらの値が初期値に戻りますので、コネクタの再登録後に変更設定をやり直してください(特にApacheと接続している場合は、cf_scriptsのエイリアスの変更などを mod_jk_vhost.conf に行っていますので、再登録後にその設定を再び反映させるのを忘れないようにしてください)。接続コネクタの追加や削除時に{cf_install_home}/config/wsconfig/backup フォルダに既存の設定がバックアップされていますので、バックアップしたそれらファイルの内容と比較して、変更を行って下さい。

【注意】Apacheとの接続を行っている際は、再定義(一旦コネクタを削除し、再登録)によって、再び 503エラーが発生するようになります。接続コネクタの再定義によりそれらの値が初期値に戻るためです。コネクタの再登録後に変更設定をやり直してください。Webサーバー(Apache等)と接続後、.cfmページのリクエストが503エラーになる

攻撃者からのリスクを軽減するために、ColdFusion 2016以降は内部Webサーバーを使用したAdministratorへのアクセスが強く推奨され、デフォルトの状態でも外部Webサーバーを経由したAdministratorへのアクセスがブロックされています。外部Webサーバーを使用(経由)した Administratorへのアクセスは推奨されておらず、推奨されていない機能に関連する問題が発生した場合メーカーはサポートを行わないためです

【注意4】

アドビでは、セキュリティへの備えが必要となるサイトでColdFusionを使用する 場合は、ColdFusionが使用するJavaを最新のリビジョンにすることを推奨しています。UpdateにはJavaの更新は含まれないため、Updateとは別にJavaのインストールとColdFusionのJVM設定の変更が必要となります。サポートするJavaのバージョンやインストール方法・JVM設定の変更方法については、以下の FAQ をご確認ください。

ColdFusionが使用するJVMを変更する方法について(再更新)

また、アドビでは、ColdFusion セキュリティ ページに概要が記載されているセキュリティ構成設定を確認するとともに、それぞれのロックダウン ガイドを適用することを推奨しています。

ColdFusion 2023 Lockdown Guide

※記事中の「サーバー自動ロックダウン」インストーラーについては、強力なセキュリティ設定をインストール・ウィザード形式でステップで行っていける半面、「ColdFusionの実行ユーザー」の変更や「ファイルシステムのアクセス許可の変更によりwebルート以下の書き込みの制限」、「Webサーバー設定」の変更など、既存の運用に影響を生じることが考えられます。そのため、実稼働環境に導入する前に、すべての推奨事項を分離されたテスト環境でテストすることが強く推奨されています。

上記のロックダウンガイドに沿って手動で設定を変更していくことなども検討してください。以下のFAQも参考にしてください

【注意5】

cfreportのエラーはUpdate 11での修正リストに以下のように補足付きで説明がされています。

ColdFusion(2023 リリース)アップデート 11

より抜粋

(CF-4212391)

cfreport が正常に機能しません。次のエラーメッセージが表示されます。

行 4、文字 326 にエラーがあります : net.sf.jasperreports.engine.xml.JasperDesignFactory

問題が引き続き断続的に発生する場合は、Felix キャッシュをクリアし、ColdFusion を再起動してください。

Update 11以降でもまれに同じエラーの発生が報告されており、上記の対応(Felixキャッシュのクリア)のみではエラーの解消が不完全な場合がある模様です。

cfreportを使用した際に同じエラーが発生した場合は、presentation パッケージをアンインストールして回避を行ってください。

原因となっているpresentationパッケージをアンインストールする方法となります。cfreportはColdFusion 2016で非互換およびサポート外となっていますが、presentationパッケージも同様の古い機能(主にFlashベースのプレゼンテーションを作成していたcfpresentationタグの機能)です。cfreportと違ってcfpresentationは利用実績も無く、この

- ColdFusion Administratorにログインして、「パッケージマネージャー」の画面を開きます

- 「

インストール済みのパッケージ」の項目を展開して、「 presentation」パッケージを選択して「アンインストール」を行います - アンインストール後、ColdFusion 2023 Application Serverサービスを再起動します

【補足】

- Update 13にはUpdate 1~12の修正も含まれていますので、個々にひとつずつUpdateを適用していく必要はありません。

- Update 13のTomcatのバージョンはUpdate 9~12と同様 9.0.93 です。

- Update 13では、htmltopdf,ccs,administrator,ajaxパッケージが更新されます。

- Updateについて、後から補足や既知の問題に関する情報が追加される場合があります。それらは、英語のUpdateページに掲載されますので、Update適用の際には英語ページを優先して確認してください。

https://helpx.adobe.com/coldfusion/kb/coldfusion-2023-update-13.html

アップデートの際の注意点

- プロキシ環境下では、Updateを適用する前に、「パッケージマネージャー > 設定」でプロキシ設定を追加してください。

- インターネットに接続が制限されるネットワーク下の環境などでColdFusion Administratorの更新機能が使えない場合は、手動でアップデートを適用する必要がありますが、

ColdFusion 2021以降は手順が異なっています。詳しくは、下記の記事をご参考下さい

- インターネットに接続が制限されるネットワーク下の環境などでColdFusion Administratorの更新機能が使えない場合は、手動でアップデートを適用する必要がありますが、

- UpdateはColdFusion Administratorの「パッケージマネージャー」から行います。『コアサーバー』と更新対象の『インストール済みのパッケージ』の両方に更新の記載が表示されますが、『コアサーバー』の更新を行えば、Update対象の『インストール済みのパッケージ』も合わせて更新されます

- Updateの通知…「アップデートを自動的に確認」を有効にしていると、ログイン時に最新のUpdateを確認します。Updateが見つかった場合は、「コアサーバー▼」の横に数字マークが表示されます(※下記の画像はUpdate 2のときのものです)

↑「アップデートを自動的に確認」を無効にしている場合は、[アップデートを確認]ボタンを押して、アップデートの有無を確認してください

- 『コアサーバー』の更新を行う際に、そのUpdateを対象したパッケージの更新がある場合は、[ダウンロードしてインストール]ボタンを押した際に、確認ダイヤログに表示されます

- パッケージが多数ある場合は、ボタンの表示が隠れてしまう場合があります。その場合はブラウザのズームを下げてください

- Update処理が始まると、

対象のパッケージは一旦アンインストールされ、そのあとに自動的に行われるColdFusionの再起動の中で更新後のパッケージのインストールを試みます。パッケージのURLにアクセスできなかった場合などは、そのパッケージが含まれない状態になりますので、手動でパッケージを追加してください。

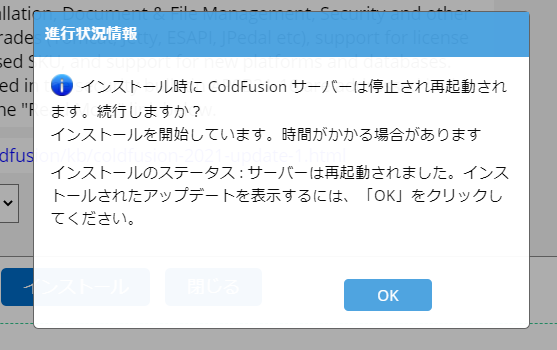

- Updateのインストール中のステップは、旧バージョンと同じです。Update(コアサーバー)のインストールが終われば、自動で再起動されます。しばらく待つと、再起動されたメッセージが表示されますので、[OK]を押してください。

- パッケージの更新が多数ある場合は、[OK]ボタンが画面の下に切れる場合があります。その時は、ブラウザの『ズーム』で縮尺を75%やそれ以下に下げてください(ズームを変更したあとブラウザの大きさを変更したりスクロールすることで表示されるようになるかと思います)。

- 時間が掛かりすぎた場合などは、タイムアウトすることもあります。「時間がかかりすぎています」のメッセージが表示された場合は[OK]ボタンを。何も表示されないor砂時計マークなどの場合は、ブラウザの更新を行ってください。ColdFusion Administratorのログインが表示されたらログインを行い、Updateが適用されたかどうかを確認してください

- 本番環境など負荷が高い環境では、Update適用後に自動で行われるColdFusionの再起動がタイムアウトを起こすことがあります。その場合は、一旦ブラウザをリロードしてログインできる場合はログインしてUpdateが適用されたかどうかを確認してください。ColdFusionが起動していない場合は手動でColdFusionを起動し、起動後にAdministratorにログインしてUpdateが適用されたかどうかを確認してください

- Updateの通知…「アップデートを自動的に確認」を有効にしていると、ログイン時に最新のUpdateを確認します。Updateが見つかった場合は、「コアサーバー▼」の横に数字マークが表示されます(※下記の画像はUpdate 2のときのものです)

(注意)Unix環境では、手動でUpdateを適用した際は、そのUpdateを実行してユーザーで、新規フォルダやファイルが作成されます。また、再起動も手動でUpdateを実行したユーザーで行われる模様です。そのため、本来と異なる起動ユーザーでColdFusionが実行され、ファイル・フォルダの権限不足エラーなど、動作の障害や404エラーの発生を招くことがあります。この状態になった場合は、Update適用後に再起動された ColdFusion 2023を停止し、下記の手順を実施した後、改めて、通常の方法でColdFusionを起動してください

【参考手順】- ColdFusion を停止します

[cf_root]/cfusion/bin/coldfusion stop

[cf_root]/cfusion/jetty/cfjetty stop - ColdFusionインストール配下のファイル・フォルダ権限を ColdFusion実行ユーザーに変更します

例(sudoを利用):sudo chown -R [ColdFusion Runtime User] [Path to ColdFusion instance - 次に /tmp/ フォルダ内に customcache.index と customcache.data ファイルが存在しないかを確認します。存在する場合、/tmp/customcache.index と /tmp/customcache.data のファイルがColdFusion実行ユーザーになっているかを確認し、異なるユーザー(アップデータ適用時のユーザー)の場合は、ColdFusion実行ユーザーに変更します

例(sudoを利用):sudo chown -R [ColdFusion Runtime User] /tmp/customcache.* - ColdFusion を起動します(OSのサービス起動コマンドで起動している場合はそちらで起動してください)

- [cf_root]/cfusion/bin/coldfusion start

[cf_root]/cfusion/jetty/cfjetty start (Jetty サービスを使用している場合)

- ColdFusion を停止します

アップデートのポイント

- このアップデートには、ColdFusion 2023 Update 1~12までの修正も含まれた累積アップデートとなります。いくつかのUpdateをスキップしてこのUpdateを適用する場合は、スキップするUpdateの影響についても確認してください

- ColdFusion 2023 アップデート 12 についての参考情報

- 脆弱性の修正が行われました

- ColdFusion 2023 アップデート 11 についての参考情報

- 不具合修正、パッケージのバージョンアップ、ライブラリの更新が行われました

- ColdFusion 2023 アップデート 10 についての参考情報

- 脆弱性の修正が行われました

- ColdFusion 2023 アップデート 9 についての参考情報

- 内部エンジンのTomcatのバージョンが 9.0.93 になりました。それ以外の変更はありません

- ColdFusion 2023 アップデート 8 についての参考情報

- 脆弱性の修正が行われたほか、一部関数のデフォルト暗号アルゴリズムが変更されました。これにより、いままでとは違うアルゴリズムが実行されて結果が違ったりエラーが発生する場合があります

暗号アルゴリズムのデフォルトの変更について

- 脆弱性の修正が行われたほか、一部関数のデフォルト暗号アルゴリズムが変更されました。これにより、いままでとは違うアルゴリズムが実行されて結果が違ったりエラーが発生する場合があります

- ColdFusion 2023 アップデート 7 についての参考情報

- 脆弱性の修正が行われ、一部変数の暗黙のスコープ処理が変更されました。いままで暗黙で参照できていたURL変数やForm変数、他一部の変数が、スコープ無しではエラーが発生するようになります

一部変数の暗黙スコープ処理の変更について

- 脆弱性の修正が行われ、一部変数の暗黙のスコープ処理が変更されました。いままで暗黙で参照できていたURL変数やForm変数、他一部の変数が、スコープ無しではエラーが発生するようになります

- ColdFusion 2023 アップデート 6 についての参考情報

- 脆弱性の修正が行われ、Wddxのシリアライズ・デシリアライズ専用のフィルターが実装されました。以下のFAQもご参考ください

cfwddxでエラーが発生するようになった場合の確認方法

- 脆弱性の修正が行われ、Wddxのシリアライズ・デシリアライズ専用のフィルターが実装されました。以下のFAQもご参考ください

- ColdFusion 2023 アップデート 5 についての参考情報

- 複数のバグフィックス、Tomcatの更新、コネクタのバージョンアップが行われました

- ColdFusion 2023 アップデート 4 についての参考情報

- WDDXに対する独自のフィルターファイルが追加されました

- ColdFusion 2023 アップデート 3 についての参考情報

- 緊急度・優先度が最も高い脆弱性の修正が行われました

- ColdFusion 2023 アップデート 2 についての参考情報

- 緊急度・優先度が最も高い脆弱性の修正が行われました(Update 3でさらに修正が追加されました)

- ColdFusion 2023 アップデート 1 についての参考情報

- 緊急度・優先度が最も高い脆弱性の修正が行われました(Update 2でさらに修正が追加されました)

- 緊急度・優先度が最も高い脆弱性の修正が行われました(Update 2でさらに修正が追加されました)

- ColdFusion 2023 アップデート 12 についての参考情報

- 本番環境へのアップデータを適用前に、テスト環境等でUpdateの適用方法の確認とUpdate適用後の十分な動作確認を行って下さい

- ColdFusion Administratorを利用した更新を行う場合の一般的な手順や注意事項等については、下記のFAQをご参考ください

- プロキシ環境下でColdFusionを実行されている場合は、「パッケージマネージャー > 設定」でプロキシ設定を追加してください

- サーバー自動ロックダウンを使用してサーバーがロックダウンしている環境や、インターネットに接続が制限されるネットワーク下の環境などでColdFusion Administratorの更新機能が使えない場合は、手動でUpdateを適用する方法をお試しください。詳しくは、下記の記事をご参考下さい

- ColdFusion 2016以降、ColdFusion Administrator(/CFIDE/administrator)へのアクセスは同梱のWebサーバー(デフォルトポート8500)で行います

- 攻撃者からのリスクを軽減するために、ColdFusion 2016以降は内部Webサーバーを使用したAdministratorへのアクセスが強く推奨され、デフォルトの状態で外部Webサーバーを経由したAdministratorへのアクセスがブロックされています。外部Webサーバーを使用(経由)した Administratorへのアクセスは推奨されておらず、推奨されていない機能に関連する問題が発生した場合でもメーカーはサポートを行わないためです

- 攻撃者からのリスクを軽減するために、ColdFusion 2016以降は内部Webサーバーを使用したAdministratorへのアクセスが強く推奨され、デフォルトの状態で外部Webサーバーを経由したAdministratorへのアクセスがブロックされています。外部Webサーバーを使用(経由)した Administratorへのアクセスは推奨されておらず、推奨されていない機能に関連する問題が発生した場合でもメーカーはサポートを行わないためです

その他の情報がある場合は、確認次第、情報を追記・修正致します

記事公開日:2025年04月14日

最終更新日:2025年05月16日

Sample Modal Window

This is just a sample…

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Praesent suscipit iaculis libero sed tristique. Quisque mollis dolor non tellus placerat vitae sodales lectus porta. Curabitur ut suscipit tellus. Maecenas rhoncus, ante vitae vehicula vestibulum, metus sapien dapibus tellus, et mattis dolor neque vitae nisl. Nullam eleifend ultrices ipsum eget pretium. Curabitur semper metus ut ante adipiscing nec volutpat sem rutrum. Nullam a nisi lacus, non interdum ante. Vivamus ante augue, commodo vel egestas sed, pharetra nec dui. Quisque sed tellus felis. Donec ipsum mauris, sagittis eu accumsan in, aliquam non ipsum.

Vestibulum tempor nunc nec felis scelerisque eget elementum erat dignissim. Ut vel ipsum mollis orci venenatis luctus. Aenean vehicula quam vel quam porttitor ac iaculis elit pulvinar. Proin consequat, ipsum eu venenatis semper, justo turpis posuere tortor, ac placerat metus nisl et lectus. Nulla cursus dui id nunc ullamcorper sed semper nisl lobortis. Aliquam erat volutpat. Phasellus arcu ante, imperdiet in ornare sed, laoreet eu massa.