ColdFusion 2018 アップデート 19 についての参考情報

※本ページは、メーカーサイトの情報を部分的に抜粋して紹介していますが、参考情報としてのご紹介であり、内容の正確さや最新さ、推奨を保証するものではありません。また、本ページの内容とオリジナルの英文ページとの間に齟齬や矛盾があった場合(英文ページで情報が追加・変更された場合も含む)には、オリジナルの英文ページの情報を優先して下さい。

米国時間 2023年7月19日に ColdFusion 2018 Update 19が公開されました。このアップデートは、セキュリティ情報 APSB23-47 (優先度1)の修正が含まれます。7月11日に公開されたUpdate 17、7月14日に公開されたUpdate 18に続き、緊急度・優先度が最も高い脆弱性の修正が行われています。外部からのアクセスが可能なサイトでColdFusionを使用

(Update 19にはUpdate 1~18の修正も含まれていますので、Update 1~18をスキップしてUpdate 19を適用することができます)

※APSB23-47で修正されている脆弱性の一つ(CVE-2023-38205)については、ColdFusion をターゲットとした限定的な攻撃に悪用されていることをアドビは認識しています。

- ColdFusion 2018 Update 19 について (日本語サイトの情報がUpdate 18になっているため、英語ページにリンクします) :

https://helpx.adobe.com/coldfusion/kb/coldfusion-2018-update-19.html - ColdFusion 2018 Update Release notes (英語サイト) :

https://helpx.adobe.com/coldfusion/release-note/coldfusion-2018-updates-release-notes.html- 日本語サイト(翻訳されるまでに時間が掛かる場合があります)

【注意1】

アドビでは、セキュリティへの備えが必要となるサイトでColdFusionを使用する 場合は、ColdFusionが使用するJavaを最新のリビジョンにすることを推奨しています。UpdateにはJavaの更新は含まれないため、Updateとは別にJavaのインストールとColdFusionのJVM設定の変更が必要となります。サポートするJavaのバージョンやインストール方法・JVM設定の変更方法については、以下の FAQ をご確認ください。

ColdFusionが使用するJVMを変更する方法について(再更新)

また、アドビでは、ColdFusion セキュリティ ページに概要が記載されているセキュリティ構成設定を確認するとともに、それぞれのロックダウン ガイドを適用することを推奨しています。

ColdFusion 2018 Auto-Lockdown Guide(ColdFusion 2023のLockdown Guideもお読みください)

※記事中の「サーバー自動ロックダウン」インストーラーについては、強力なセキュリティ設定をインストール・ウィザード形式でステップで行っていける半面、「ColdFusionの実行ユーザー」の変更や「ファイルシステムのアクセス許可の変更によりwebルート以下の書き込みの制限」、「Webサーバー設定」の変更など、既存の運用に影響を生じることが考えられます。そのため、実稼働環境に導入する前に、すべての推奨事項を分離されたテスト環境でテストすることが強く推奨されています。

上記のロックダウンガイドに沿って手動で設定を変更していくことなども検討してください。以下のFAQも参考にしてください

【注意2】

ColdFusion Administratorから Update 19をインストールする場合は、(Update4にて差し替えられた証明書を利用するため)Update 4 ~ 18 がインストールされている必要があります。Update 4未満の環境からUpdate 19に更新される場合は、一旦 Update 4を適用して頂くか、手動(Update 19の更新ファイルをダウンロードしコマンド実行)でUpdate 19を直接適用してください

(手動で Update を適用する場合の参考情報)

http://cfassociates.samuraiz.co.jp/index.cfm/faq/cftech/cfupd-manually/

【注意3】

個別パッチ(メーカーサイトからダウンロードした、または、技術サポート経由で個別パッチを入手した)を適用している場合は、Update 19を適用すると個別パッチはhf-2018-00019-330149\backup\lib\updatesフォルダに移動され、個別パッチが外れてしまいます。

それによって再び動作に問題が生じた場合は、以下の手順で再び個別パッチを適用し直してください。

- Update 19適用後、ColdFusion 2018 Application Serverサービスを停止します

- 個別パッチは、Updateのバックアップフォルダに移動しています。以下の場所から個別パッチファイルを見つけてください。

- [cf_root]/インスタンス(cfusion等)/hf-updates/hf-2018-00019-330149/backup/lib/updates

- 例 C:\ColdFusion2021\cfusion\hf-updates\hf-2018-00019-330149\backup\lib\updates

- [cf_root]/インスタンス(cfusion等)/hf-updates/hf-2018-00019-330149/backup/lib/updates

- 個別パッチファイルを元の場所に戻します

- 戻し先:[cf_root]/インスタンス(cfusion等)/lib/updates

- 例 C:\ColdFusion2018\cfusion\lib\updates

(注意)バックアップされた場所にある chf201800x.jarは古いUpdateのコアファイルです。このファイルは元の場所に戻さないでください(誤って元の場所に戻してしまうとUpdateが一致しなくなり誤動作の原因となります)

- 例 C:\ColdFusion2018\cfusion\lib\updates

- 戻し先:[cf_root]/インスタンス(cfusion等)/lib/updates

- ColdFusion 2018 Application Serverサービスを起動します

- 動作を確認してください

【注意4】

Update 7以前の環境からUpdate 19を適用した場合、適用後にColdFusionが(自動で)再起動された直後から、IIS/Apacheを経由した.cfmや.cfcリクエストがすべて「HTTP 403」エラーとなります。

HTTPステータス 403 - Forbidden

Type ステータスレポート

説明 The server understood the request but refuses to authorize it.

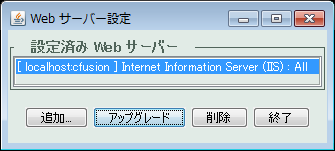

そのため、Update 18の適用が完了した後、Webサーバーコネクタの「アップグレード」または「再定義」を必ず行ってください。また、Apacheと接続を行っている場合には、HTTP 503エラーも発生する場合があります。どちらの場合も Update8の参考情報をご確認ください。

【補足】

ColdFusion (2018 リリース) のコア サポートは、2023 年 7 月 13 日に終了しました。

ColdFusion (2018 リリース) に対する更新やバグ修正は(セキュリティ脆弱性の問題も含め)これ以降は行われません。セキュリティに対して備えが必要な環境でColdFusionを動作させている場合は、コアサポートが有効なColdFusion 2021以降へのアップグレードを推奨します。

Updateについて、後から補足や既知の問題に関する情報が追加される場合があります。それらは、英語のUpdateページに掲載されますので、Update適用の際には英語ページも確認頂くことをお勧めします。

https://helpx.adobe.com/coldfusion/kb/coldfusion-2018-update-19.html

アップデートの際のWebサーバー接続コネクタの注意点

- Update7以前の環境からUpdate19を適用した場合、IIS/Apacheを経由した.cfmや.cfcのリクエストは

「HTTPステータス 403 - Forbidden」エラーとなるため、それらの方はWebサーバー接続コネクタの「アップグレード」または「再定義」が必要です- Update 12~17からUpdate 19へ更新した方は、コネクタの「アップグレード」は不要です

- Update 8~11から Update 19へ更新した方、または、Update 12~18を適用した時に接続コネクタのアップグレードを行わなかった方は、

コネクタの「アップグレード」を行ってください

- Update 6~7からUpdate 19へ更新した場合も、接続コネクタの

「アップグレード」を行ってください - Update 5以前の環境からUpdate 19を適用した場合、または、Update 6~7を適用済みだがその時に接続コネクタの再設定を行わなかった方は、接続コネクタの

「再定義(一旦コネクタを削除し、再登録)」を行ってください。- webサーバー設定ツールを起動し、既存のwebサーバーとの接続設定を全て削除します。削除後は、再び前回と同様の設定でWebサーバーとの接続を行って下さい

※「Webサーバー設定ツール」の起動方法についてのColdFusionマニュアル

https://helpx.adobe.com/jp/coldfusion/configuring-administering/web-server-management.html#WebServerManagement-Webserverconfiguration

※参考記事「ColdFusionクリニック」

http://forum.samuraiz.co.jp/cfclinic/foundation/003_wsconfig.html

- 攻撃者からのリスクを軽減するために、ColdFusion 2016以降は内部Webサーバーを使用したAdministratorへのアクセスが強く推奨され、デフォルトの状態でも外部Webサーバーを経由したAdministratorへのアクセスがブロックされています。外部Webサーバーを使用(経由)した Administratorへのアクセスは推奨されておらず、推奨されていない機能に関連する問題が発生した場合メーカーはサポートを行いません

- Linux / Mac OS版 ColdFusion 2018 と Apache を接続した環境において、

長時間のリクエストの途中でApacheがクラッシュを起こしブラウザへの応答が中断する不具合が確認されています。下記のFAQ記事の内容に従い、設定を変更してください(コネクタを再定義した際に、「ハートビート間隔を0秒」に設定していない場合は再びこの不具合に遭遇するため、下記のFAQの内容に従い再度設定を変更してください) 【注意】コネクタ関連に独自の修正や設定変更等を行っている場合は、接続コネクタの再定義によりそれらの値が初期値に戻りますので、コネクタの再登録後に変更設定をやり直してください。接続コネクタの追加や削除時に{cf_install_home}/config/wsconfig/backup フォルダに既存の設定のバックアップを置くことが可能になりましたので、バックアップしたそれらファイルの内容と比較して、変更を行って下さい。

- webサーバー設定ツールを起動し、既存のwebサーバーとの接続設定を全て削除します。削除後は、再び前回と同様の設定でWebサーバーとの接続を行って下さい

- 既に AJP に対する防御として、requiredSecret の設定を追加している場合、(英語サイトの情報と異なり)requiredSecret の設定はそのままに secret の設定が追加され、別のランダム値が指定される模様です。その後はsecretの設定が優先されるようですので、コネクタの更新(アップグレードまたは再定義)を行ってください。

アップデートのポイント

- このアップデートは、ColdFusion 2018 Update 1~18の修正も含まれた累積アップデートとなります。Update 3ではセキュリティ修正に伴うファイルアップロードの制限の追加、Update 8では、AJPコネクタのセキュリティ強化などが行われております。いくつかのUpdateをスキップしてUpdate 17を適用する場合は、スキップするUpdateの影響についても確認してください

- ColdFusion 2018 アップデート 18 についての参考情報

- 緊急度・優先度が最も高い脆弱性の修正が行われました(本Update 19でさらに修正が追加されています)。

- ColdFusion 2018 アップデート 17 についての参考情報

- 緊急度・優先度が最も高い脆弱性の修正が行われました(Update 18でさらに修正が追加されました)。

- ColdFusion 2018 アップデート 16 についての参考情報

- 緊急度・優先度が最も高い脆弱性の修正が行われました。脆弱性の修正により cfclientタグがデフォルトで使用できなくなりました(cfclientタグは使う機会がほとんど無いタグですので、使用しないままにしておくことが強く推奨されます)

- ColdFusion 2018 アップデート 15 についての参考情報

- 脆弱性の修正により Administratorでログファイルの閲覧ができなくなりました。

- ColdFusion 2018 アップデート 14 についての参考情報

- 複数のバグフィックスが行われ、Tomcatのマイナーバージョンアップが含まれます。

- ColdFusion 2018 アップデート 13 についての参考情報

- Log4j2ライブラリの更新が含まれていますが、さらに新しいバージョンがリリースされているため、アップデート13ではなく14以降を適用してください。

- ColdFusion 2018 アップデート 12についての参考情報

- 複数のバグフィックスが行われ、Tomcatのマイナーバージョンアップが含まれます。また、クエリオブクエリの不具合が確認されているため、アップデート14以降を適用してください。(クエリオブクエリの不具合については、ページ先頭の

【注意3】と【注意4】をご確認ください)

- 複数のバグフィックスが行われ、Tomcatのマイナーバージョンアップが含まれます。また、クエリオブクエリの不具合が確認されているため、アップデート14以降を適用してください。(クエリオブクエリの不具合については、ページ先頭の

- ColdFusion 2018 アップデート 11 についての参考情報

- 複数のバグフィックスが行われています

- ColdFusion 2018 アップデート 10 についての参考情報

- carファイルに関するセキュリティガイドが紹介されています

- ColdFusion 2018 アップデート 9 についての参考情報

- ColdFusionのセッションCookieや<CFCookie>に samesite が追加されました

- ColdFusion 2018 アップデート 8 についての参考情報

- Update 8では、AJPコネクタがローカル(127.0.0.1または:: 1)からの接続のみ有効となり、secretが付加されるようになりました

- ColdFusion 2018 アップデート 7 についての参考情報

- Update 7は Windows環境で確認されたセキュリティ問題の修正が行われています

- ColdFusion 2018 アップデート 6 についての参考情報

- Update 6は Update 5のリリースに伴い生じた問題の修正が行われています

- ColdFusion 2018 アップデート 5 についての参考情報

- Update 5ではアロー関数など新しい関数の実装・最新OSのサポート・ライブラリや内部エンジンTomcatのバージョンアップ・コネクタの改修・セキュリティ問題の修正などが行われましたが、リリース後に複数の問題が確認されたため、それらを修正した Update 6がリリースされています。そのため Update 5は適用しないことを推奨します

- ColdFusion 2018 アップデート 4 についての参考情報

- Update 4では、一部モジュールのリモートアクセスの制限・セキュリティ問題の修正に加えて ColdFusion Administratorで使用する証明書の更新が行われています。Update 4未満の環境から最新の Update を適用する際は、一旦 Update 4を適用してください

- ColdFusion 2018 アップデート 3 についての参考情報

- ColdFusion 2018 Update 3以降を適用すると、

ファイルをアップロードする処理において”新たに追加されたブラックリスト”に指定されている拡張子のアップロードを制限する機能が加わります。また、デフォルトで次に紹介する拡張子がブラックリストに掲載されます。

- ColdFusion 2018 Update 3以降を適用すると、

- ColdFusion 2018 アップデート 2 についての参考情報

- Oracle Java 11をサポートします。記事作成時点で、アドビ社のサイトよりダウンロード可能な Oracle Java 11 をColdFusion 2018にご利用いただけます。Java 11のダウンロードは、リンク先のページの「Java 11 のサポート。Java 11 と Java 8 のインストーラーをダウンロードする方法については、「ダウンロード」を参照してください。」に案内がございます

- ColdFusion 2018 アップデート 18 についての参考情報

- 本番環境へのアップデータを適用前に、テスト環境等でパッチの適用方法の確認とパッチ適用後の十分な動作確認を行って下さい

- ColdFusion Administratorを利用した更新を行う場合の一般的な手順や注意事項等については、下記のFAQをご参考ください

アップデートを適用する手順の参考情報 - サーバー自動ロックダウンを使用してサーバーがロックダウンしている環境や、インターネットに接続が制限される社内プロキシ内の環境などでColdFusion Administratorの更新機能が使えない場合、Update なし~Update 3の環境から直接Update 18を適用したい場合は、手動のアップデートを適用する方法をお試しください。詳しくは、下記の記事をご参考下さい

手動でアップデータを適用する際の注意事項

- ColdFusion Administratorを利用した更新を行う場合の一般的な手順や注意事項等については、下記のFAQをご参考ください

- ColdFusion 2016以降、ColdFusion Administrator(/CFIDE/administrator)へのアクセスは同梱のWebサーバー(デフォルトポート8500)で行います。同梱のWebサーバーのセキュリティを高める(SSL等)方法などは、ColdFusion 2018 の サーバーの自動ロックダウンガイドに設定例が紹介されております。

記事公開日:2023年07月20日

最終更新日:2023年07月21日

Sample Modal Window

This is just a sample…

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Praesent suscipit iaculis libero sed tristique. Quisque mollis dolor non tellus placerat vitae sodales lectus porta. Curabitur ut suscipit tellus. Maecenas rhoncus, ante vitae vehicula vestibulum, metus sapien dapibus tellus, et mattis dolor neque vitae nisl. Nullam eleifend ultrices ipsum eget pretium. Curabitur semper metus ut ante adipiscing nec volutpat sem rutrum. Nullam a nisi lacus, non interdum ante. Vivamus ante augue, commodo vel egestas sed, pharetra nec dui. Quisque sed tellus felis. Donec ipsum mauris, sagittis eu accumsan in, aliquam non ipsum.

Vestibulum tempor nunc nec felis scelerisque eget elementum erat dignissim. Ut vel ipsum mollis orci venenatis luctus. Aenean vehicula quam vel quam porttitor ac iaculis elit pulvinar. Proin consequat, ipsum eu venenatis semper, justo turpis posuere tortor, ac placerat metus nisl et lectus. Nulla cursus dui id nunc ullamcorper sed semper nisl lobortis. Aliquam erat volutpat. Phasellus arcu ante, imperdiet in ornare sed, laoreet eu massa.